如何在黑客WordPress网站找到一个后门并修复它

你的Wordpress网站被黑了吗?

黑客通常会安装后门,以确保即使在您保护网站后也可以重新开始.除非你可以删除那个后门,否则没有停止它们.

在本文中,我们将向您展示如何在黑客WordPress网站上找到后门并修复它.

如何判断您的网站是否已被黑客入侵

如果您正在运行WordPress网站,那么您需要认真对待安全性.那是因为网站每天平均攻击44次.

您可以在终极WordPress安全指南中学习最佳实践以使您的网站安全.

但如果您的网站已经被黑了攻击了什么?

某些迹象您的WordPress网站已被黑客攻击,包括网站流量或性能下降,添加了错误的链接或未知文件,一个污损的主页,无法登录,可疑的新用户帐户等.

清理一个黑客网站可能是令人难以置信的痛苦和困难.在我们的初学者指南中,我们将您通过流程逐步到修复您的黑客WordPress网站.您还应确保您扫描您的网站,以便留下黑客的恶意软件.

,不要忘记关闭后门.

智能黑客知道您最终会清理您的网站.他们可能做的第一件事是安装后门,以便在将前门固定到WordPress网站后,他们可以潜入.

什么是后门?

后门是添加到网站的代码,该网站允许黑客访问服务器,同时剩余未检测到,并绕过正常登录.它允许黑客即使在找到并删除您网站的已被利用的插件或漏洞后,也可以重新获得访问权限.

后域是用户已损坏后的黑客下一步.您可以了解他们在我们的指南中如何完成WordPress网站如何攻击以及如何防止它.

后域经常存活WordPress升级.这意味着在您找到并修复每个后门之前,您的网站将保持脆弱.

后门如何工作?

一些后门只是隐藏的管理员用户名.他们通过键入用户名和密码,让黑客作为正常登录.因为用户名是隐藏的,你甚至不知道其他人可以访问你的网站.

更复杂的后域可以允许黑客执行PHP代码.他们使用其Web浏览器手动将代码发送到您的网站.

其他人有一个完整的用户界面,允许它们将电子邮件发送为WordPress托管服务器,执行SQL数据库查询等等.

一些黑客将留下多个后门文件.上传后,他们会添加另一个,以确保他们的访问.

在其中隐藏的地方?

在每种情况下,我们发现,后门伪装成看起来像一个wordpress文件.WordPress站点上的后门代码最常存储在以下位置:

- 一个wordpress 主题,但可能不是您目前使用的那个.在更新WordPress时,主题中的代码不会被覆盖,所以这是一个放在后门的好地方.这就是为什么我们建议删除所有非活动主题.

- wordpress 插件是一个隐藏后门的另一个好地方.喜欢主题,它们不会被WordPress更新覆盖,许多用户不愿升级插件.

- 上载文件夹可能包含数百或数千个媒体文件,因此它是另一个隐藏后门的好地方.博主几乎从不检查其内容,因为它们只是上传图像,然后在帖子中使用它.

- wp-config.php 文件包含用于配置WordPress的敏感信息.它是黑客最高目标的文件之一.

- wp-compress 文件夹包含wordpress正常运行所需的PHP文件.这是我们在隔间找到后门的另一个地方,因为大多数网站所有者没有检查文件夹中包含的内容.

我们发现的后门示例

这里是黑客上传后室的一些例子.在我们清理的一个网站中,后门位于wp-includes文件夹中.该文件被称为wp-user.php,它看起来不够自然,但该文件实际上并不存在于正常的WordPress安装中.

在另一个实例中,我们在上载文件夹中找到了名为hello.php的PHP文件.它被伪装成Hello Dolly插件.奇怪的是,黑客将它放在上传文件夹而不是插件文件夹中.

我们还发现了不使用.php文件扩展名的回形图.一个示例是一个名为wp-content.old.tmp的文件,我们还发现一个带有.zip扩展名的文件.

可以看出,黑客可以在隐藏后门时采取非常有创意的方法.

在大多数情况下,文件用Base64代码编码,可以执行各种操作.例如,它们可以添加垃圾邮件链接,添加其他页面,将主站点重定向到垃圾页面等.

如上所说,让我们来看看如何在黑客WordPress网站找到一个后门并修复它.

如何在黑客WordPress网站中查找后门并修复它

现在你知道一个后门是什么,它可能是隐藏的地方.困难的部分是找到它!之后,清理它可以简单地删除文件或代码.

1.扫描可能恶意代码

扫描您网站的最简单方法是返回漏洞的方法是具有WordPress Malware Scanner插件.我们推荐Securi,因为它帮助我们在3个月内阻止了450,000个WordPress攻击,包括29,690个后门相关攻击.

它们为WordPress提供了一个免费的Sucuri安全插件,可让您扫描您的网站以进行常见威胁并强化您的WordPress安全性.付费版本包括每天运行一次的服务器端扫描仪,寻找后门和其他安全问题.

在我们的指南中了解更多关于如何扫描WordPress网站的潜在恶意代码.

2.删除您的插件文件夹

通过插件文件夹寻找可疑文件和代码是耗时的.因为黑客如此偷偷摸摸,所以没有保证你会找到一个后门.

可以做的最好的事情是删除插件目录,然后从头开始重新安装插件.这是唯一知道插件中没有后门的唯一方式.

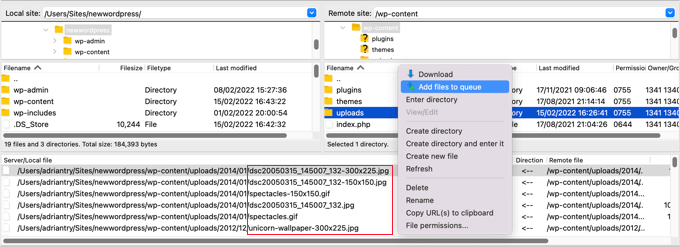

您可以使用FTP客户端或WordPress主机的文件管理器访问插件目录.如果您之前没有使用过FTP,那么您可能希望查看如何使用FTP将文件上传到WordPress的指南.

您需要使用该软件导航到您的网站wp-content文件夹.有一次,您应该右键单击plugins文件夹,然后选择"删除".

3.删除您的主题文件夹

以同样的方式,而不是花时间在主题文件中搜索后门,更好地删除它们.

删除plugin文件夹后,只需突出显示themes文件夹并以相同的方式删除它.

你不知道那个文件夹中有一个后门,但如果有,它现在已经消失了.你只是节省了时间,你消除了额外的攻击点.

现在,您可以重新安装所需的任何主题.

4.搜索php文件的上载文件夹

下一个,您应该通过uploads文件夹查看,并确保内部没有PHP文件.

在此文件夹中没有充分的理由在此文件夹中,因为它旨在存储诸如图像之类的媒体文件.如果在那里找到一个PHP文件,那么它应该删除它.

与plugins和themes文件夹一样,您将在wp-content文件夹中找到uploads文件夹.在文件夹中,您将找到每年和月份的多个文件夹,您已上传文件.您需要检查PHP文件的每个文件夹.

一些FTP客户端提供将递归搜索文件夹的工具.例如,如果使用FileZilla,则可以右键单击该文件夹,然后选择"将文件添加到队列".文件夹的任何子目录中发现的任何文件都将添加到底部窗格中的队列中.

您现在可以滚动浏览列表寻找带有.php扩展的文件.

或者,熟悉SSH的高级用户可以编写以下命令:

find uploads-name "*.php"-print